在网络与信息安全软件开发领域,B端产品面临着复杂多变的威胁场景、海量日志数据以及专业用户对即时、精准反馈的迫切需求。高信息密度的反馈机制设计,不仅关乎用户体验,更直接影响到安全运维的效率与决策质量。本文将探讨如何在B端网络与信息安全软件中,构建一套有效的高信息密度反馈机制。

一、核心挑战:在噪音中提炼信号

B端安全软件每日处理TB级的数据流,包括网络流量、系统日志、用户行为、威胁情报等。传统反馈机制往往陷入两难:信息过载导致关键警报被淹没;过度简化又可能遗漏重要上下文。高信息密度反馈机制的核心目标,是在有限的界面空间与用户认知负荷内,传递最大化价值信息,实现“一眼洞察”。

二、设计原则:精准、分层、可操作

- 信息分层与聚合:

- 顶层仪表盘:采用高度凝练的KPI(如实时威胁指数、受影响资产数量、平均响应时间)和趋势可视化图表(如攻击类型分布、风险等级时间线),提供全局态势感知。

- 中层详情面板:当用户关注特定事件或指标时,动态展开关联信息。例如,点击一个异常登录警报,联动展示该用户的权限历史、访问源地理信息、同期类似事件统计,形成“故事线”。

- 底层原始数据:提供一键钻取入口,支持专家用户直接查询原始日志或数据包,满足深度调查需求。

- 上下文智能嵌入:

- 反馈信息不应孤立存在。每个安全事件反馈都应自动关联资产关键性(如服务器等级)、合规要求(如GDPR、等保2.0)、威胁情报(如IOC匹配度、攻击团伙背景),并评估潜在业务影响。

- 利用自然语言生成技术,将复杂数据点转化为简短、专业的描述性摘要,如“检测到源自[IP]对[核心数据库服务器]的[SQL注入]尝试,该IP已被[威胁情报库]标记为[已知恶意源],建议立即隔离并审查[相关应用日志]。”

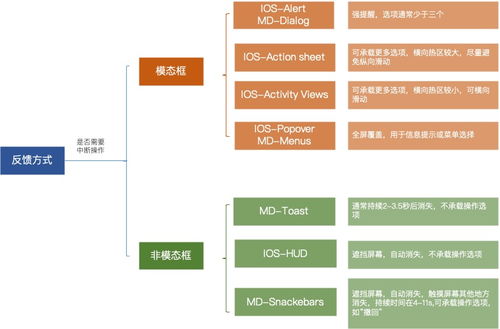

- 反馈的时效性与行动导向:

- 建立多级实时反馈通道:对于“危急”级别威胁,采用强打断式反馈(如弹窗、声音、集成通讯工具告警),并附带最简化的“一键处置”按钮(如“立即阻断”、“启动预案”)。

- 为每个反馈项明确标注“决策紧迫性”与“建议操作”,并预估操作耗时与影响,辅助用户优先级排序。

- 设计反馈闭环机制,任何处置行动的结果(成功、失败、副作用)都能实时反映在原始反馈界面,形成“警报-处置-结果”的可追溯链条。

三、技术实现路径

- 数据中台与关联分析引擎:构建统一的数据处理管道,对多源异构安全数据实施标准化、归一化,并通过关联规则引擎、机器学习模型,自动发现事件间的潜在联系,为高价值反馈提供数据基石。

- 可配置的反馈策略引擎:允许用户根据自身组织架构、资产重要性、合规策略,自定义反馈的聚合规则、展示维度、告警阈值与推送渠道,实现反馈机制的个性化适配。

- 交互式可视化组件库:开发或集成适用于安全数据的专业可视化组件,如桑基图展示攻击路径、热力图呈现异常访问分布、时间轴对比展示事件序列等,以直观形式封装高维信息。

四、安全与合规考量

在高信息密度的反馈设计中,必须内置安全与隐私保护:

- 权限敏感信息脱敏:反馈内容需根据查看者的角色权限,动态屏蔽或脱敏敏感数据(如个人身份信息、核心业务数据)。

- 审计日志:对所有用户与反馈机制的交互行为(如查看、确认、处置)进行完整记录,满足安全审计与责任追溯要求。

- 反馈通道自身的安全性:确保告警推送通道(如邮件、API)经过加密与认证,防止反馈信息被窃取或篡改。

###

对于B端网络与信息安全软件而言,高信息密度的反馈机制是将数据优势转化为安全运营优势的关键枢纽。它不再是简单的信息罗列,而是一个集智能分析、情境感知、决策支持于一体的交互系统。通过遵循精准、分层、可操作的设计原则,并依托强大的数据与技术支持,能够显著提升安全团队的风险识别速度、研判精度与响应效率,最终筑牢企业数字资产的安全防线。